miércoles, 28 de septiembre de 2016

martes, 20 de septiembre de 2016

martes, 13 de septiembre de 2016

ARCHIVOS DE LA UNIDAD.

Los sieguentes archivos vienen comprimidos en una carpeta, la cual se puede visualizar en el siguiente link:

2.- Formato-de-Reporte-de-Practica-de-Laboratorio-Bazarte-2015 (Word)

3.- Rubrica-para-evaluar-Blogs-Bazarte-2016 (excel)

4.- Rubrica-para-practicas-de-laboratorio-Bazarte-2016 (excel)

5.- Rubrica-para-practicas-de-Apuntes-Bazarte-2016 (excel)

Virus informáticos.

PRÁCTICA 7

Sin duda alguna lo peor que nos pueda pasar a una PC que deba de estar segura, es ser infectada por algún tipo de malware (virus), pero dentro de ese terrible escenario, hay otros escenarios aun peores, te presento los 10 virus más destructores hasta el momento.TABLA:

|

| CLIC PARA EXPANDIR |

|

| CLIC PARA EXPANDIR |

LÍNEA DEL TIEMPO:

|

| CLIC PARA EXPANDIR |

|

| CLIC PARA EXPANDIR |

La presentación de lo anterior expuesto esta en dos formas:

1. tabulación de características de cada uno.

2. línea del tiempo conforme se fueron presentando los virus.

Tabla:

Link de la tabla suscríbete!

Linea del tiempo:

Línea del tiempo, susrcíbete!

Fuentes:

pijamasurf.com

LINK DEL REPORTE:

REPORTE 7

Autorun | Cómo deshabilitarlo

PRÁCTICA 10

Todos hemos visto esa ventana que bota cuando conectamos algún dispositivo externo, la cual carga o pre-carga el contenido del mismo. A esto se le llama "autorun", él, puede llegar a representar un riesgo; digamos que esa USB que conectamos trae un malware y al momento de ingresarla a nuestro ordenador el sistema operativo carga ese virus sin oportunidad de realizar una inspección al dispositivo y pum! nuestra PC ahora esta infectada...- Para empezar, debemos definir más literalmente al Autorun:

Se denomina AutoRun a la capacidad de varios sistemas operativos para ejecutar una acción determinada al insertar un medio extraíble como un CD, DVD o Memoria flash.

- ¿Cómo puedo hacerle frente a esta amenaza?

Pondré como ejemplo el sistema operativo Windows 7

Presiona la tecla de Windows (entre Ctrl y Alt del lado izquierdo del teclado) y la tecla R al mismo tiempo. Se abrirá una ventana donde debes “Gpedit.msc” (sin las comillas). Teclea “Enter” o presiona “Aceptar”.

Luego, a la derecha ve al primer archivo que se llama “Desactivar Reproducción Automática”. Una vez ahí da clic con el botón derecho del ratón y presiona “Editar”.

Cierra la ventana que te queda abierta y ahora cuando vayas a abrir una unidad USB o cualquier otra que sea desmontable, tendrás que ir a montarla a través de “Equipo” donde saldrá junto con el resto de los discos duros y otras unidades, pero sin abrirse.

Actualmente, hay antivirus que bloquean el autorun y permiten hacer una inspección rápida al dispositivo extraíble.

Se supone que estos pasos deben servir para otras versiones de Windows (por lo menos de Win 2000 en adelante).

Fuentes:

Fuentes:

techtastico.com

wikipedia.org

Complementos Abraham Castillo

domingo, 11 de septiembre de 2016

Encriptación de archivos.

PRÁCTICA 9

Otra forma de proteger nuestros archivos contra la copia, el plagio o cual quier otro tipo de vulnerabilidad, es encriptarlos.

- Pero, ¿Qué es encriptar?

Su significado más literal según la real academia española, es "Ocultar datos mediante una clave", y verdadera mente es eso, añadido a un cifrado, hacemos casi imposible que cualquier "copión" haga mal uso de nuestros archivos.

- ¿Qué es cifrado y cuantos tipos de ellos hay?

Hay dos tipos simétrica y asimétrica, y muchas formas, pero te en listo los modos de cifrado:

Asimétrica: Cada usuario crea un par de claves, una privada y otra pública. La seguridad del sistema reside en la dificultad computacional de descubrir la clave privada a partir de la pública, salvo que se conozca una trampa. Usan funciones matemáticas con trampa.

Simétrica: Existe una única clave (secreta) que deben compartir emisor y receptor. La seguridad del sistema reside en mantener en secreto dicha clave.

Un ejemplo de cifrado simetrico es:

La contraseña con la que encriptas archivos en MS Office.

Un ejemplo de cifrado asimétrico es:

RSA:

Los dos algoritmos de clave pública más usados son el RSA y el Diffie-Hellman. El algoritmo fue descrito en 1977 por Ron Rivest, Adi Shamir y Len Adleman, del Instituto Tecnológico de Massachusetts (MIT). Diffie y Hellma originalmente no indicaron el algoritmo a utilizar en su protocolo.

El algoritmo RSA Rivert, Shamir, Adleman, permite satisfacer los requerimientos establecidos por D-H para hacer posible instrumentar el intercambio descrito previamente. Opera como un cifrado de bloque y ha sido el enfoque más aceptado e implementado para el cifrado de clave pública.

Su robustez se fundamenta en la dificultad para factorizar grandes números- números primos como mínimo de 100 dígitos y cuyo producto es 10²ºº dígitos.

El algoritmo RSA Rivert, Shamir, Adleman, permite satisfacer los requerimientos establecidos por D-H para hacer posible instrumentar el intercambio descrito previamente. Opera como un cifrado de bloque y ha sido el enfoque más aceptado e implementado para el cifrado de clave pública.

Su robustez se fundamenta en la dificultad para factorizar grandes números- números primos como mínimo de 100 dígitos y cuyo producto es 10²ºº dígitos.

- Excelente, ya se el concepto básico de cifrado y encriptación: pero, ¿Cómo puedo encriptar un archivo?

Muy buena pregunta, pues hay muchos programas que te ayudan a encriptar archivos de manera Simétrica y Asimetrica.

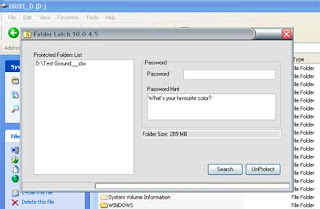

- Folder Latch: Folder Latch es un programa sencillo y rápido. Sólo se necesita especificar el área o carpetas que desean protegerse, asignarle una contraseña y listo. De esa manera tendrás tus archivos protegidos. Lo mejor es totalmente gratis.

- Androsa File Protector: Androsa cifra todo archivo de la PC con sólo un clic. Se pueden encriptar datos de forma individual o de manera masiva. Como los programas de este tipo es bastante sencillo.

- Enigma: Enigma asegura la privacidad de los archivos deseados mediante una contraseña. Encripta cualquier tipo de archivo así como carpetas.

Y a hora el favorito de Abraham, el CryptoForge:

CryptoForge protege la privacidad de tus archivos y mensajes sensibles encriptándolos con hasta cuatro algoritmos criptográficos robustos.Una vez que la información ha sido encriptada, puede ser almacenada en un medio inseguro o transmitida en una red insegura -como Internet- y aún así permanecer secreta. Luego, la información puede ser desencriptada a su formato original.

CryptoForge integra una robusta criptografía, dentro del entorno de Windows. Te habilita a encriptar, desencriptar y borrar -con el destructor de archivos incorporado- cualquier tipo de archivo, así como completas carpetas y unidades de disco, desde dentro del Explorador de Windows o Mi PC con la facilidad de hacerlo con sólo un click.

Un seguro editor de texto incluido te permite crear, encriptar y desencriptar documentos -que pueden tener archivos incrustados- de una forma tal que pueden ser enviados a través de cualquier programa de correo electrónico, mensajero o chat. También puedes usar el envío SMTP incorporado.

CryptoForge provee cuatro algoritmos de encriptación: Blowfish de 448 bits, Rijndael (AES) de 256 bits, Triple DES de 168 bits y Gost de 256 bits. Y además incluye una potente compresión para reforzar aún más la seguridad criptográfica.

Entre sus características únicas se incluyen la encriptación múltiple, encriptación de nombre de archivo, medidor de velocidad de los cifradores y almacenamiento temporal de la clave.

| Los 4 tipos de cifrado que ofrece. |

- Seleccionar el archivo (os).

- escribir la contraseña.

- Seleccionar el tipo de cifrado.

- Guardar

Fuente:

Definiciones: http://seguridad-informatica-1-iutll.blogspot.mx/

Conceptos: definicion.de

Cryptoforge: http://www.abcdatos.com/

Comando Attrib

PRÁCTICA 8

El comando "attrib" proviene de la palabra atributo, el cual, dará o quitará atributo a un grupo de archivos, carpetas o programas. Dicho comando se ejecuta desde la consola de Windows, mejor conocida como el símbolo del sistema (también como cmd o MS-Dos).para poder usar este comando devemos abrir nuestro simbolo del sistema siguente esta secuencia:

Inicio > buscar "ejecutar" > ingresa las letras "cmd"

Te va a abrir una ventana como esta:

Hay un puntero que esta parpadeando, ahí es donde comenzaras a escribir.

puedes escribir el comando "echo off" y te eliminará las letras de (en este caso):

C:\Users\ACCESS POINT SERVER>_

Para revertir lo solo ingresa "echo on"

Dejando esto de lado, es momento de que escribas "attrib /?" con este domando, te desplegará las funciones de este comando, mira la imagen:

Podemos ver que nos da una especie de simboligía, con la cual, podremos formular nuestro propio comando para dar atributos o retirar a tributos a X archivo:

– : Borra un atributo.

R : Atributo de sólo lectura del archivo.

El archivo no se podrá modificar.

A : Atributo de archivo de almacenamiento.

/S : Procesa archivos que coinciden en la carpeta actual y todas las carpetas.

/D : Procesa solo carpetas.

Fuentes:

Abraham castillo

lgi2.wordpress.com

http://www.zonasystem.com/

A : Atributo de archivo de almacenamiento.

Con este atributo, se guardará en una copia de respaldo por defecto.

S : Atributo de archivos del sistema.

S : Atributo de archivos del sistema.

Indica que el archivo es para uso del sistema operativo, uso interno.

H : Atributo de archivo oculto.

H : Atributo de archivo oculto.

Impide que se visualice al listar, por lo tanto no se pude copiar ni suprimir

[unidad:][ruta][nombre-archivo] : Especifica el archivo o archivos que serán afectados por ATTRIB.

/S : Procesa archivos que coinciden en la carpeta actual y todas las carpetas.

/D : Procesa solo carpetas.

Nuestro comando deve estar escrito baja la sigiente formula:

ATTRIB [+R|-R][+A|-A][+S|-S][+H|-H][unidad:][ruta][nombre-archivo][/S [/D]]

NOTA: GENERAS LOS CORCHETES CON: Shift + la tecla de los corcetes = [ ]

Formulemos nuestro propio comando para dar atributos a un archivo.

Por ejemplo:

Yo, en este caso, daré atributos al archivo "2016-03-03 22.05.28.jpg" de mi ordenador, el cual es una imagen.

Para ello ingresaré el comando de la siguiente forma:

attrib [+r] [+a] [C:] [\Users\ACCES POINT SERVER\Desktop] [2016-03-03 22.05.28.jpg]

En español: estoy indicando que este archivo no se puede modificar, que cuando se realice una copia de seguridad, el archivo debe estar dentro de ella.

Lo ingresamos en el Símbolo del sistema y nuestro archivo quedará bajo los atributos del comando que acabamos de dar.

Fuentes:

Abraham castillo

lgi2.wordpress.com

http://www.zonasystem.com/

Ataques informáticos.

PRÁCTICA 6

En informática, al igual que en la vida real, no es tan seguro como parece. debemos tener ciertos tipos de medidas de seguridad contra los intrusos informáticos. Por ello, la siguente presentacion y tabla, las cuales en listan los 10 tipos de intrusos informáticos más comunes:Puedes obtener un link para descargar e imprimir mas abajito. La presentacion contiene animaciones y es mas interactiva. Descarga 100% segura, realizada a través de Google Drive.

|

| CLIC PARA EXPANDIR, DESPLÁZATE CON LAS FLECHAS DE DIRECCIÓN. |

Presentación:

PARA MODIFICAR:

Suscribete!

PARA VER (ÚNICAMENTE):

Sólo es descarga y requiere un software minimo de VCL Player

Tabla:

¡Suscribete!

LINK DEL REPORTE:

REPORTE 6

Contraseñas a nivel Setup.

PRÁCTICA 5

Poner una contraseña desde la BIOS (Setup) es una de las maneras más seguras de imponer seguridad a nuestros ordenadores, ya que la única forma de retirar la contraseña es creando un corto circuito o en la ROM o definitivamente borrarlas. Al encender el sistema, se le pedirá una contraseña y esto evitará que se inicie el sistema sin la contraseña adecuada.

- Pero antes de comenzar ,¿Qué es el Setup?

En informática es más conocido como el Sistema básico de entrada/salida (Basic input/output sistem, BIOS)

- ¿Cómo puedo ingresar al BIOS?

No hay una forma en específico para definir una manera de entrada al BIOS, pero se generalizan algunas, como: Supr, F1, F2 o dDel, revisa al momento de encender tu pc cuando salga una pantalla parecida a esta:

|

| CLIC PARA EXPANDIR |

- ¿Cómo poner una contraseña al Setup?

Para esto, debemos seguir los siguientes pasos, intenté poner las verciones de BIOS mas usadas:

Paso número 1:

Enciende el sistema. Tan

pronto como aparezca la primera pantalla del logotipo, pulsa inmediatamente

la tecla F2, o la tecla Supr.

Paso número 2:

Te pedirá que introduzcas una contraseña y que, luego, vuelvas a introducirla para verificarla. Para crear la contraseña, utiliza únicamente caracteres alfanuméricos como A-Z, a-z, 0-9. Pulsa INTRO para confirmar la contraseña creada.

Paso número 4:

Cuando quieras o alguien intente entrar a tu ordenador, deverán ingresar, ya que aparecera una ventana como la siguiente:

Fuentes:

Pasos: acer-es.custhelp.com

complementos: Abraham Castillo

Definiciones: google.com

LINK DE REPORTE:

REPORTE 5

Utiliza las teclas de

flecha para desplazarse hasta Security (Seguridad), Set pasword (escoger contraseña) o BIOS Security Features (Funciones de seguridad del

BIOS).

|

| CLIC PARA EXPANDIR |

Paso número 3:

Selecciona la opción Set

Supervisor Password (Configurar

contraseña de supervisor) o Change

Supervisor Password (Cambiar

contraseña de supervisor) y pulsa la tecla INTRO.

|

| CLIC PARA EXPANDIR |

Te pedirá que introduzcas una contraseña y que, luego, vuelvas a introducirla para verificarla. Para crear la contraseña, utiliza únicamente caracteres alfanuméricos como A-Z, a-z, 0-9. Pulsa INTRO para confirmar la contraseña creada.

Paso número 4:

Aparecerá el mensaje Changes

have been saved (Se han

guardado los cambios). Pulsa INTRO para continuar. Pulsa la tecla F10 para guardar los cambios y reiniciar el sistema.

|

| CLIC PARA EXPANDIR |

Pasos: acer-es.custhelp.com

complementos: Abraham Castillo

Definiciones: google.com

LINK DE REPORTE:

REPORTE 5

sábado, 10 de septiembre de 2016

Creación de cuentas de usuario en Windows 7

PRÁCTICA 4

Cuando de privacidad se trata, en informática, más concretamente en nuestra PC, podemos crear cuentas de usuario a través de una opción que nos brinda nuestro sistema operativo.

- Pero primero, ¿Qué es usuario?

- Tomando en cuenta esto, ¿Qué es una cuenta de usuario?

- ¿Desde qué versiones de Windows están disponibles las cuentas de usuario?

- Qué puedo realizar en una cuenta de usuario?

- ¿Cómo creo una cuenta de usuario?

Paso número 1:

Para abrir Cuentas de usuario, devemos hacer clic en el botón Inicio

CLIC PARA EXPANDIR

Paso número 2:

Y posteriormente en "Cuentas de usuario".

Y posteriormente en "Cuentas de usuario".

Paso número 3:

Haz clic en Administrar otra cuenta. Si se te pide una contraseña de administrador o una confirmación, escribe la contraseña o proporciona la confirmación.

Paso número 4:

Haz clic en Crear una nueva cuenta. Escribe el nombre que quieras asignar a la cuenta de usuario, haz clic en un tipo de cuenta y, a continuación, haz clic en Crear cuenta.

Y eso es todo, ya una vez creada, tú como administrador y el propietario de , puedes configuar la parte gráfica de la cuenta, como fondo de pantalla o plantilla.

Fuentes:

Definiciones: wikipedia.org

Complementos: Abraham Castillo

Pasos: support.microsoft.com

Cifrar archivos en Windows 7

PRÁCTICA 3

Otro punto importante de la seguridad es el cifrado de archivos, con esto, se pueden proteger archivos, carpetas, entre otros a través de redes y en la propia PC; Windows ha desplegado desde la versión XP profesional, posteriormente en todas las versiones de Vista, 7, 8 y 10 la posibilidad de cifrar.

En esta ocasión veremos como cifrarlos en Windows 7 ultimate.

Paso número 1:

Primero se deben de

habilitar cuenta (as) de administrador para que los archivos queden mejor

protegidos.

Paso número 2:

Seleccionamos

la carpeta en la cual se encuentran los archivos que deseamos cifrar (todo el

proceso también se puede aplicar a un único archivo), esta carpeta tiene que

estar compartida en la red o bien entre los usuarios, en nuestro caso usaremos

la carpeta compartida entre usuarios.

|

| CLIC PARA EXPANDIR |

Paso número 3:

Ya que tenemos

seleccionada la carpeta que deseamos cifrar los documentos, le damos clic

derecho sobre la carpeta y luego damos clic en “Propiedades”.

Seguido de esto, aparecerá la ventana de Propiedades de la carpeta

en la cual debemos dar clic sobre el botón de “Opciones Avanzadas”.

|

| CLIC PARA EXPANDIR |

Paso número 4:

Al haber dado Clic en las Opciones Avanzadas nos Aparecerá la

ventana de los “Atributos Avanzados” de la carpeta; en ella debemos dar clic

sobre la opción de “Cifrar contenido para proteger datos”, luego damos clic en

aceptar.

|

| CLIC PARA EXPANDIR |

Paso número 5:

Luego Damos Clic en

“Aceptar” en la ventana de Propiedades de la carpeta, y nos aparecerá una

ventana en la que confirmaremos si queremos cifrar los archivos dentro de esta

carpeta o solo la carpeta sin los archivos, en nuestro caso daremos clic en

“Aplicar cambios a esta carpeta y todas sus subcarpetas”, damos clic en aceptar

e iniciara el proceso de cifrado automáticamente.

|

| CLIC PARA EXPANDIR |

Paso número 6:

Ahora Comprobaremos

dentro de otro usuario administrador o bien dentro de nuestra red que el

cifrado de archivos se haya realizado satisfactoriamente, damos clic en “Inicio”

dentro del escritorio de otro usuario y damos clic en “Equipo”.

|

| CLIC PARA EXPANDIR |

Paso número 7:

Ahora el la ventana

de equipo debemos seleccionar en el panel de navegación la opción de “Red”,

allí nos aparecerá el equipo en el cual se encuentra la carpeta compartida o

bien el único archivo que hayamos compartido y este estará Cifrado.

|

| CLIC PARA EXPANDIR |

Paso número 8:

Ahora intentamos

Abrir uno de los documentos que se encuentra dentro de la carpeta que estará

cifrada y nos aparecerá un mensaje el cual nos indica que no tenemos los “Permisos

denegados”, esto mismo pasara si queremos copiarlos o eliminarlos.

|

| CLIC PARA EXPANDIR |

Crear contraseñas en Microsoft Office.

PRÁCTICA 2

Una de las formas más simples de proteger un archivo de Office (de toda la swite) es utilizar una de las opciones que el programa brinda por defecto, la cual es “Permisos”. Si bien no es una protección muy segura, para potenciales amenazas, es una buena opción para protegerlos de usuarios promedio.

Realizaremos un ejemplo en la versión de Microsoft office

2010:

Paso número 1:

Abre el archivo que quieras proteger.

|

| CLIC PARA EXPANDIR |

Paso número 2:

Dirigirnos a la opción archivo de Word o cualquier programa

de la swite:

|

| CLIC PARA EXPANDIR |

Paso número 3:

Dar clic primario en la opción permisos y se desplegará un

menú:

|

| CLIC PARA EXPANDIR |

Paso número 4:

Damos clic en cifrar con contraseña y nos desplegará una

ventana:

|

| CLIC PARA EXPANDIR |

En esa ventana, debes ingresar tu contraseña, da clic en

siguiente y repite la contraseña:

|

| CLIC PARA EXPANDIR |

Paso número 5:

Por ultimo damos clic en cerrar y tenemos que poner,

forzosamente, en guardar si no, nuestra contraseña no se activará:

|

| CLIC PARA EXPANDIR |

Nuestro programa se va a cerrar, pero cuando lo volvamos a

abrir pedirá la contraseña:

|

| CLIC PARA EXPANDIR |

Ingresa la contraseña

y da clic en aceptar y se abrirá de forma normal tu archivo.

Y eso es todo.

Suscribirse a:

Comentarios (Atom)